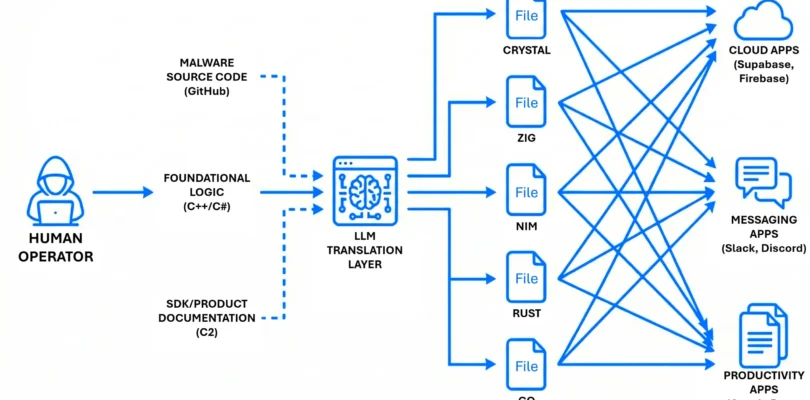

Bitdefender acaba de publicar una nueva investigación que revela una nueva estrategia de ataque denominada vibeware, en la que se utiliza un modelo de desarrollo de malware asistido por IA que reescribe el mismo malware en múltiples lenguajes de programación de nicho, inundando a los objetivos con diferentes variantes para desbordar sus defensas.

Esta técnica se ha observado en ataques lanzados por APT36, un actor de amenazas vinculado a Pakistán que ataca al gobierno indio y sus embajadas. El grupo utiliza lenguajes especializados como Nim, Zig, Crystal y Rust, mientras oculta el tráfico de comando y control dentro de plataformas confiables como Slack, Discord, Hojas de cálculo de Google y Supabase con el objetivo de dificultar la detección e interrupción de su actividad.

A pesar de sus frecuentes fallos de código, vibeware aumenta la probabilidad de eludir los sistemas de detección tradicionales y complica la respuesta defensiva.